能力即嫌疑:從 Tor 到 Claude Mythos,獨佔能力的詛咒

2026年4月8日 · wemee

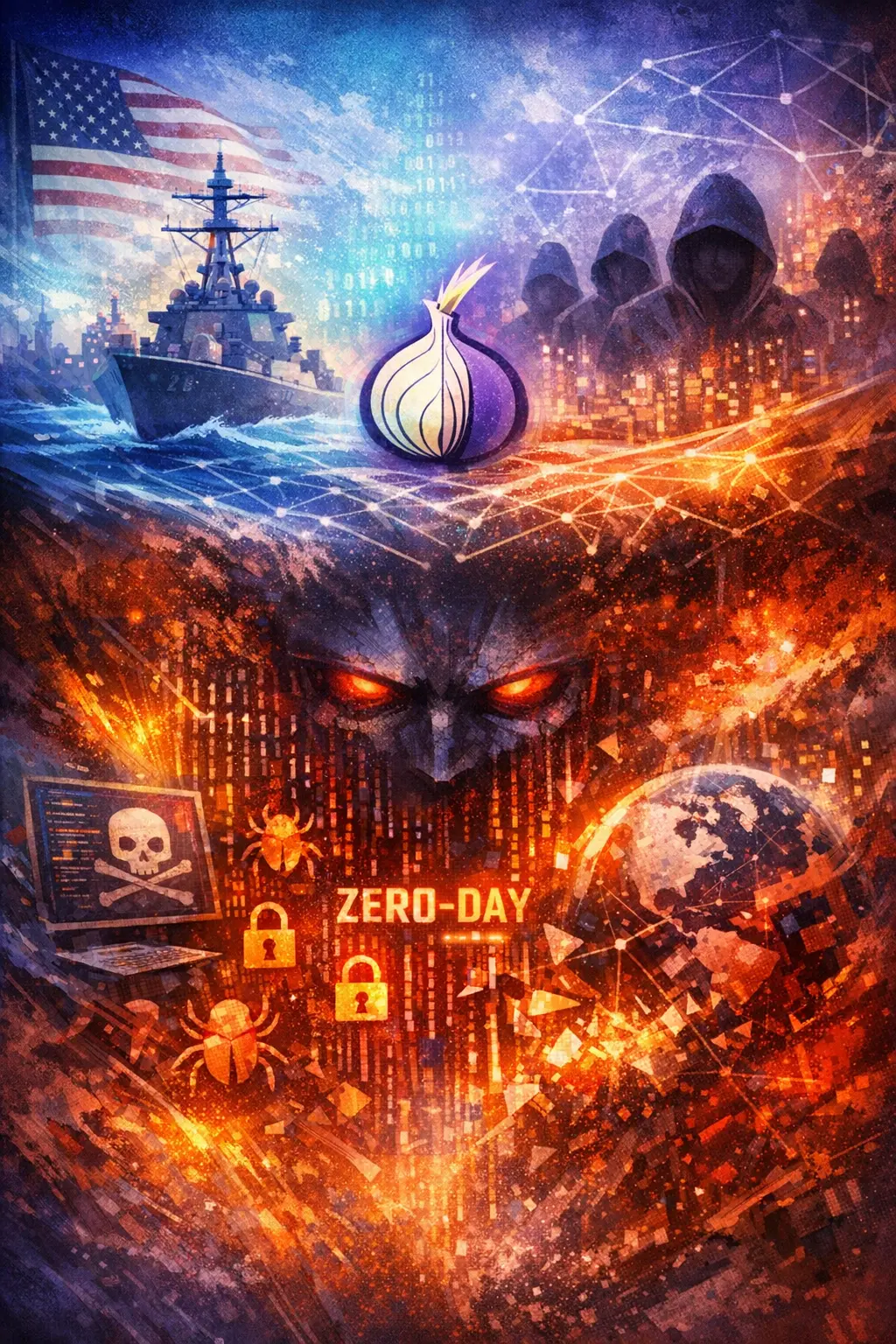

一個情報機構的尷尬

2000 年代初,美國海軍研究實驗室(NRL)完成了一項精巧的工程:洋蔥路由(Onion Routing)。多層加密、隨機中繼、流量混淆——一切設計都是為了讓情報人員在網路上無法被追蹤。

然後他們發現了一個令人窒息的事實:

這東西太好用了,好用到只有他們在用。

想像你是某個國家的情報分析師。你監控網路流量,突然看到一串經過洋蔥路由的加密封包。你不需要解密內容,甚至不需要知道它去了哪裡。你只需要問一個問題:

「現在全世界有誰在用這套系統?」

答案是:美國海軍。

匿名流量 = 美國海軍在活動。

洋蔥路由沒有隱藏他們。它像螢光筆一樣把他們標記出來了。

匿名性的集合論

這不是工程上的失敗,而是一個資訊理論層面的必然。

匿名性(anonymity)從來不是一種個體屬性——它是一種集合屬性。你能「隱身」,是因為你身處一群看起來都一樣的人之中。這個群體叫做 anonymity set(匿名集合)。

當匿名集合的大小為 1 時,匿名性為零。

不管你的加密有多強、中繼有多複雜、協議有多精密——如果全世界只有你在用,這些技術防禦全部歸零。你的身份不是被「破解」的,而是被排除法推導出來的。

所以美國海軍做了一個看似瘋狂的決定:

把 Tor 開源,讓全世界一起用。

記者用它保護消息來源。異議人士用它繞過審查。隱私倡議者用它對抗監控。犯罪者用它藏匿行蹤。而美國海軍——終於可以安靜地消失在人群中了。

這不是慷慨,是生存策略。他們需要噪音,而噪音需要群眾。

二十年後,同樣的困局

2026 年,Anthropic 發表了 Claude Mythos。

這不是一個聊天機器人,而是一個安全研究系統——它能自動化地分析原始碼、逆向工程二進位檔案、推理出開發者自己都沒意識到的邏輯漏洞。結果是驚人的:數千個 zero-day 漏洞,遍佈主流作業系統、瀏覽器、網路基礎設施。

然後他們撞上了同一面牆。

如果這個能力只有 Anthropic 擁有,那麼每一次大規模零日攻擊事件,全世界的目光都會轉向同一個方向:

「誰有能力在這種規模上發現並利用零日漏洞?」

答案是:Anthropic。

即使他們什麼都沒做。即使他們負責任地披露了每一個漏洞。擁有這個能力本身就是一種不可撤銷的嫌疑。

結構性的詛咒

這裡有一個比技術更深的模式在運作。

資安領域有個概念叫 attribution problem(歸因問題)——網路攻擊發生後,你怎麼確定是誰幹的?答案通常是:你看誰有這個能力。

Stuxnet 摧毀了伊朗的離心機。全世界幾乎立刻把目光鎖定在美國和以色列身上。不是因為有人找到了確鑿的證據,而是因為在 2010 年,有能力開發出這種等級的武器的人就那麼幾個。能力本身就是指紋。

這就是 能力悖論(Capability Paradox):

當你是唯一擁有某種能力的實體時,該能力的任何行使——無論是否真的出自你手——都會被歸因於你。你不需要做任何壞事,你只需要「能夠做壞事」就夠了。

國際關係理論稱之為 安全困境(Security Dilemma):你為了自衛而增強軍備,但你的鄰居無法區分「防禦性的強大」和「攻擊性的強大」。你越強大,你在別人眼中就越危險。

Tor 的解法能複製嗎?

Tor 的故事看起來是一個優雅的解法:開源,讓能力擴散,用群眾稀釋嫌疑。

但 Claude Mythos 面對的問題比洋蔥路由複雜了一個量級。

Tor 擴散的是一種防禦性工具——匿名通訊。即使壞人拿去用,造成的危害是有限的。

但零日漏洞的發現能力是一種攻擊性基礎設施。如果你把這個能力民主化,你不只是讓更多人「可疑」——你是讓更多人「危險」。

這就是核心的兩難:

- 不擴散:你獨佔能力,你就是永遠的嫌疑犯。每一次事件,你都要自證清白。

- 擴散:你分散了嫌疑,但也分散了破壞力。零日漏洞的軍火庫現在人人都有。

沒有免費的匿名性。Tor 付出的代價是暗網。Claude Mythos 如果走同樣的路,代價可能是網路安全體系的全面重構。

那怎麼辦?

現實中,Anthropic 選擇的路線介於兩者之間——有節制的透明(controlled transparency)。公開能力的存在,與安全社群合作披露漏洞,但不開源完整的系統。

這不是一個完美的答案。它不像 Tor 那樣乾淨俐落。但也許這正是問題的本質——

有些悖論沒有解,只有管理。

你無法既擁有獨特的能力、又不被懷疑。你無法既保持透明、又不暴露弱點。你無法既擴散能力、又不製造風險。

你唯一能做的,是選擇你願意承受哪一種代價。

後記

回頭看,Tor 的故事之所以經典,不是因為美國海軍找到了完美的解法。而是因為他們承認了一個反直覺的事實:

有時候,讓所有人都擁有你的武器,比獨佔它更安全。

這個洞見在密碼學的歷史中反覆出現(Kerckhoffs’ principle)、在核武軍控中反覆出現(MAD)、在開源軟體運動中反覆出現。

現在,它在 AI 安全領域再次浮現。

問題是:這一次,代價我們付得起嗎?